Wie Sicherheit von Modell-basierter Entwicklung profitiert

Bei immer kürzeren Entwicklungszyklen steigt die Komplexität von elektrisch/elektronischen (E/E) Systemen im Auto stetig. Funktionale Sicherheitsnormen wie ISO 26262 schreiben arbeitsintensive Schritte wie die Fehlerbaumanalyse (FTA) und die Failure Mode and Effects Analysis (FMEA) vor, die oft manuell durchgeführt werden. Dieser Beitrag stellt eine semi-automatische Sicherheitsanalyse- und Optimierungsmethodik vor.

Anbieter zum Thema

Die Komplexität und die Leistungsanforderungen aktueller sicherheits- und echtzeitkritischer E/E Systeme im Automobil steigen stetig an. Dieser Trend resultiert aus immer fortschrittlicheren Fahrerassistenzfunktionen, welche mehr und mehr Funktionen und Rechenleistung benötigen. Diese Entwicklung wird durch die Vision von hochautomatisierten und autonomen Fahren angetrieben. Solche Systeme müssen immer längere Zeiträume fehlerfrei ohne Fahrereingriff funktionieren, weshalb auch die Sicherheits- und Verfügbarkeitsanforderungen steigen. Um im kostengetriebenen Automobilbereich konkurrenzfähig zu sein, muss die Entwicklung solcher Systeme in immer kürzeren Zyklen stattfinden.

Relevante funktionale Sicherheitsnormen, wie die ISO 26262 für den Automobilbereich, schreiben verschiedene arbeitsintensive und zeitaufwendige Schritte vor. Dazu gehören unter anderem die Spezifikation eines funktionalen Sicherheitskonzepts, die Erstellung von technischen Sicherheitsanforderungen für jedes Sicherheitsziel sowie die Verifikation und Validierung des Systems durch Tests, FTA und FMEA. Diese Schritte werden oftmals manuell und mit wenig bzw. keiner systematischen Wiederverwendung von bereits bestehenden Artefakten durchgeführt.

Um mit der steigenden Komplexität und den immer kürzeren Entwicklungszyklen Schritt zu halten, muss der Automatisierungsgrad in der Spezifikation der technischen Sicherheitsanforderungen sowie die Verifikation und Validierung der Systeme erhöht werden.

Die semi-automatische Safety-Analyse

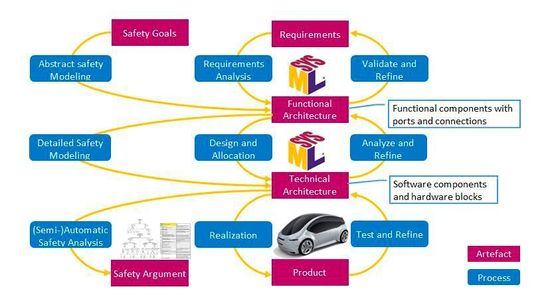

Ein modellbasierter Systems-Engineering-Ansatz ist notwendig um die Komplexität von zukünftigen E/E Systemen zu beherrschen. Er stellt gleichzeitig die Grundlage für die semi-automatische Safety-Analyse und -Optimierung dar. Wir nehmen an, dass die funktionalen Anforderungen mit existierenden Requirements-Engineering-Methoden erhoben werden und vorliegen. Wie in Bild 1 dargestellt, wird aus den Anforderungen zunächst eine Funktionale Architektur entworfen. Diese ist unabhängig einer technischen Realisierung und besteht aus funktionalen Blöcken mit Ein- und Ausgängen sowie den Verbindungen dazwischen, wie in Bild 2 exemplarisch dargestellt. Als Modellierungssprache kann SysML verwendet werden, es stehen aber auch Alternativen wie die AADL zur Verfügung

Weiterhin nehmen wir an, dass die Sicherheitsziele mit existieren Hazard Analysis & Risk Assessment (HARA) Methoden erhoben werden und vorliegen. Die Sicherheitsziele werden nun mit den Komponenten der Funktionalen Architektur verknüpft. Entsprechend der Arbeiten zu Component Fault Trees [1] und Hierarchically Performed Hazard Origin and Propagation Studies (HiP-HOPS) [2], wird die Fehlerfortpflanzung pro Komponente mittels logischer UND und ODER Gatter zwischen den Ein- und Ausgängen modelliert. An jedem Ein- und Ausgang können dabei verschiedene Fehlermodi auftreten. Außerdem besteht die Möglichkeit, Fehlerursachen und deren Auftretenswahrscheinlichkeit zu modellieren.

Bild 3 zeigt exemplarisch die Fehlerfortpflanzung der „controller“-Komponente aus Bild 2. Der Eingang „in B“ hat einen Fehermodi namens „wrong“, welcher mit der Fehlerursache „basic“ zum Zwischenergebnis „intermediary“ logisch UND-verknüpft (&&) ist. Der Eingang „in A“ hat zwei verschiedene Fehlermodi („wrong value“ und „too late“), welche zusammen mit dem Zwischenergebnis „intermediary“ logisch ODER-verknüpft (||) ist. Das Ergebnis der ODER-Verknüpfung namens „error“ stellt gleichzeitig den einzigen Fehlermodi des Ausgangs „out“ dar.

In dem „Design and Allocation“-Schritt wird aus dem funktionalen Architekturmodell ein technisches Architekturmodell abgeleitet, welches Hardwarebausteine und Softwarekomponenten sowie deren Allokation beinhaltet. Das technische Architekturmodell kann ebenfalls in der SysML modelliert werden. Analog zum funktionalen Architekturmodell wird nun die Fehlerpropagation innerhalb jedes Hardwarebausteins und jeder Softwarekomponente modelliert.

Aus den angereicherten funktionalen oder technischen Architekturmodellen kann nun automatisch der Fehlerbaum für das Gesamtsystem erstellt und analysiert werden. Gleichzeitig kann die FMEA des Systems unterstützt werden, indem zentrale Artefakte wie der Strukturbaum, das Funktionsnetz und das Fehlernetz automatisch aus dem Architekturmodell erzeugt werden. Dies ist noch vor einer konkreten Umsetzung des Systems als Prototyp oder Produkt möglich, wodurch zu einem frühen Zeitpunkt in dem Entwicklungszyklus bereits Erkenntnisse zur funktionalen Sicherheit gewonnen werden können. Ändert sich das Architekturmodell im weiteren Verlauf der Entwicklung, können die modellbasierten Sicherheitsanalysen mit geringem manuellem Aufwand erneut durchgeführt werden. Die automatisch erzeugten FTA- und FMEA-Dokumente stellen außerdem wichtige Merkmale in der Argumentation ausreichender funktionaler Sicherheit für das Gesamtsystem dar.

Die semi-automatische Safety-Optimierung

Sofern die FTA-Ergebnisse nicht den erforderlichen Zuverlässigkeitswerten entsprechen, besteht die Möglichkeit die funktionale oder technische Architektur automatisch zu verbessern. Voraussetzung dafür ist ein Katalog mit Sicherheitsmechanismen, welche als Modelltransformationen abgelegt sind. Beispielhaft für einen Sicherheitsmechanismus sei die Replikation einer kritischen Komponente mit anschließendem Vergleich beider Ergebnisse genannt (Dual Modular Redundancy). Ein (heuristischer) Optimierungsalgorithmus, z.B. ein evolutionärer Algorithmus, wendet iterativ geeignete Sicherheitsmechanismen auf kritische Komponenten an und führt nach jedem Schritt erneut die FTA durch. So kann die Pareto-Front zwischen der Zuverlässig des Gesamtsystems und den Kosten, die durch die Laufzeit, den Speicherbedarf, die Chip- oder Platinenfläche und die finanziellen Kosten der zusätzlichen Komponenten der Sicherheitsmechanismen entstehen, ermittelt werden. Der Ansatz erleichtert zudem den Austausch von bewährten Sicherheitsmechanischen zwischen Geschäftseinheiten in Form von Modelltransformationen.

Zusammenfassung und Ausblick

Der vorgestellte Ansatz zur semi-automatischen Safety-Analyse und -Optimierung ist Teil eines modellbasierten Systems Engineering Prozess und erleichtert die Entwicklung von sicherheitskritischen Produkten. Wir haben den Ansatz in einem prototypischen Werkzeug umgesetzt und evaluieren ihn zurzeit in Zusammenarbeit mit mehreren Geschäftsbereichen der Robert Bosch GmbH.

:quality(80)/images.vogel.de/vogelonline/bdb/1539500/1539553/original.jpg)

Safety oder Security: Sicher unterwegs in einer manipulierten Umwelt

:quality(80)/images.vogel.de/vogelonline/bdb/1692600/1692620/original.jpg)

Absichern von offenen E/E-Systemen mit Hilfe virtueller Prototypen

Quellenverzeichnis

[1] B. Kaiser, P. Liggesmeyer und O. Mäckel, „A New Component Concept for Fault Trees,“ in Proceedings of the 8th Australian Workshop on Safety Critical Systems and Software, 2003.

[2] Y. Papadopoulos, M. Walker, D. Parker, E. Rüde, R. Hamann, A. Uhlig, U. Grätz und R. Lien, „Engineering failure analysis and design optimisation with HiP-HOPS,“ Engineering Failure Analysis, Bd. 18, Nr. 2, pp. 590-608, 2011.

(Dieser Beitrag wurde mit freundlicher Genehmigung der Autoren dem Tagungsband Embedded Software Engineering Kongress 2017 entnommen.)

* Dr.-Ing. Peter Munk ist Forschungsingenieur bei der Forschung und Vorausentwicklung der Robert Bosch GmbH.

* Dr.-Ing. Arne Nordmann forscht seit 2015 bei Bosch Corporate Research an Modell-basierten Ansätzen zur Analyse von (funktionaler) Sicherheit in Architekturen zum hoch-automatisiertem Fahren.

* Dr.-Ing. Eike Thaden erforscht bei der Robert Bosch GmbH Methoden zur modellbasierten Analyse und Optimierung sicherheitskritischer eingebetteter Systeme mit dem Schwerpunkt funktionale Sicherheit (Safety).

* Rakshith Amarnath ist als Forschungsingenieur in der Forschung und Vorausentwicklung der Robert Bosch GmbH tätig.

* Markus Schweizer hat mehr als 20 Jahre Erfahrung in der Embedded Software-Entwicklung für Automotive Anwendungen. Bei der Robert Bosch GmbH leitet er ein Projekt, das die Anwendung Modell-basierter Safety-Analysen für komplexe Systeme, wie dem (hoch-) automatisierten Fahren, untersucht.

* Dr. Simon Burton hat zurzeit die Rolle des Chief Experts der Forschung und Vorausentwicklung der Robert Bosch GmbH inne, in welcher er die Forschungsstrategie in den Bereichen funktionale Sicherheit, Security, Zuverlässigkeit und Verfügbarkeit von Software-intensiven Systemen koordiniert.

(ID:45831407)

:quality(80)/p7i.vogel.de/wcms/b8/20/b8203d9f2b6f6e61bff6c3fda15042d3/0128235802v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/90/79901d8c1934b11223a53cb900b1aa85/das-20building-2092-20bei-20der-20microsoft-zentrale-20in-20redmond-20--20quelle-20coolcaesar-20via-20wikimedia-20commons-5184x2915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/92/3192d2bddbdb052afd8904128dd7aec1/0123884994v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/42/b04293b683f177fa6c781c1e00e1770f/0122968330v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/da/34/da343cfac1c945d425a8c650abd7c448/0131414071v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/d7/bad734452b1b8360591396b49da37b72/0130644400v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/53/cc53ebfd9f45b28eb918a8098b63846b/0127825678v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/ea/acea3ca6c15e0bd261c8bde5d3fe7bfb/0127825678v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/c1/d9c121f0680f16e547502038f5c26481/0130027942v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/3d/753d0fa44b344d363e25c91dc0752635/0129134302v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/9a/ef9a10566eaa807a8fdad9cbff80246f/0126533084v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/c9/41c91ed48343a6014ddcd2aaa9029248/0130954766v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/15/bd15e3adf9e8d2e15c1485d809078729/0131621839v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1d/ea/1dea86e657671ad19623463dbb0c72e3/0131579078v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/8a/dc8ad4896f624d8de4d8ecee7187ed84/0131419069v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/41/384121ebf647b1fc2149044fe5857c51/0131567723v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/f5/47f5a305c48bfcaf3daae7e6b7478a0f/0131065910v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/23/2323167fce16d7a31011ac17a97933c9/0129855253v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/0e/f30ed4c0e762a250c39013170f3d154a/0131041847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/e9/d2e9736dbd5b904cb34192c7b350e1d5/0131669814v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/09/8a094e681c2f4b9aefbeb7bd2732af4a/0131173224v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/b2/2eb2a82d215c72f59c1fde532c092e87/0131010297v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/a7/44a7069736629cbbfa41b74af865ec67/0130322397v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/8c/718c0df3cae4339bb3ea0b799b53e1cd/0131015301v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/21/b12113e8d5357060593e78ad3e396773/0130960706v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0d/e8/0de88d8542d1b2b5deddf20789bccc2c/0130537290v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9f/9d/9f9d8357928662c1173bad86e63f0fb0/0126749087v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/b9/27b9cfbb678630047f85e1adc55f7df7/0114455762.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/96/4d9621a180cfee96ba85d2da83163461/0105948132.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/05/3405327567eb345e9c0c326a590cd9ae/0105886699.jpeg)

:quality(80)/p7i.vogel.de/wcms/22/89/22896600c7f19a5813fa824ee8207dd4/0122524970v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/cf/e7cf5a22f39eddc3235f047c566b747e/0122159010v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/c4/43c4067994de48347a260c6191e88528/0103046501v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/a1/74a1fcd5d60af69422390e97fbf77dcd/0109296819.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/f6/66f673630a98a/logo-mc-rgb-300x300.png)

:fill(fff,0)/p7i.vogel.de/companies/66/1c/661cd4860acd6/emlix-logo-300x210mm-150dpi-rgb.png)

:fill(fff,0)/p7i.vogel.de/companies/5f/bf/5fbfdf326d5dd/rti-logo-color-200px.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1540700/1540753/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1540700/1540754/original.jpg)

:quality(80)/p7i.vogel.de/wcms/9c/c8/9cc8ae2d64b083c017a2d4fbbb93f216/0128508792v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/99/a4/99a4d56dbc561f9f131603484aa9cd7b/0125172130v2.jpeg)