IEC 62443 / ISA 99 Industrieanlagen vor Cyberangriffen schützen

Industrieanlagen benötigen Cyber-Schutz. Dabei sind Schwachstellen in einem ganzheitlichen Ansatz zu überprüfen und in ein Defense-in-Depth-Konzept nach IEC 62443 zu überführen. Eine noch nicht verabschiedete Norm, die aber schon heute aktuell ist.

Anbieter zum Thema

Cyber-Bedrohung und zunehmende Vernetzung industrieller Wertschöpfung – Industrieanlagen benötigen umfassenden Schutz. Die Abläufe im Produktlebenszyklus sind in einem ganzheitlichen Ansatz auf Schwachstellen zu überprüfen und in ein Defense-in-Depth-Konzept nach IEC 62443 einzubetten, das die IT-Sicherheit der Anlage, die Netzwerksicherheit und die Systemintegrität nach Stand der Technik gewährleistet.

Eine Norm, wie die IEC 62443, bietet hier Orientierung. Denn im industriellen Umfeld konsolidieren sich verschiedene nationale Initiativen mehr und mehr in der Norm IEC 62443, auch bekannt als ISA-99. Sie adressiert die spezifischen Belange der IT-Sicherheit industrieller Anlagen. Obwohl die Definition der Norm in ihrer Gesamtheit noch nicht abgeschlossen ist, wächst ihre Akzeptanz in den relevanten Bereichen der Industrie.

Die Fabrik sicher betreiben

Die Norm IEC 62443 befasst sich mit der IT-Sicherheit sogenannter „Industrial Automation and Control Systems“ (IACS). Der Begriff IACS umfasst alle Bestandteile, die für den zuverlässigen und sicheren Betrieb einer automatisierten Produktionsanlage erforderlich sind. Das sind auf der einen Seite vernetzte Komponenten einer Automatisierungslösung, wie z. B. Steuerungen, Firewalls, Gateways, Switches, SCADA-Systeme oder PC-basierte Stationen. Der zweite Aspekt eines IACS schließt aber auch die organisatorischen Prozesse für einen sicheren Betrieb der Produktionsanlage ein. Dazu gehören Prozesse, die den Umgang und die Bedienung der Automatisierungslösung spezifizieren, interne Verantwortungsketten und Eskalationsprozesse, ebenso Schulungen für den sicheren Betrieb.

Der Anwendungsbereich der Norm deckt sowohl die Prozessindustrie als auch die diskrete Fertigung ab, dazu Gebäudeautomation, verteilte Versorgungssysteme für Strom, Öl oder Wasser, Pipelines und die Öl- und Gas-Produktion. Auch andere Industrien, die automatisierte oder ferngesteuerte Einrichtungen wie beispielsweise Transportnetzwerke verwenden, fallen in den Anwendungsbereich der IEC 62443.

So sind Hersteller, Integrator und Betreiber gefordert

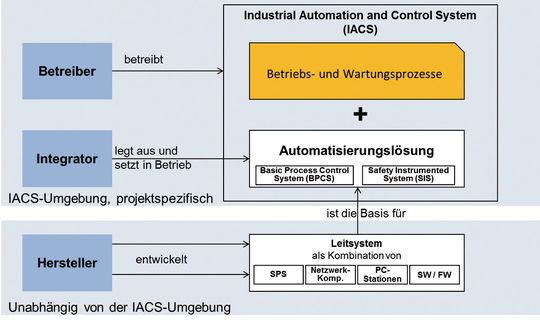

Grundlegend für das Verständnis der Norm IEC 62443 sind die drei Basisrollen beim Schutz von Anlagen gegen Cyberangriffe: der Hersteller, der Integrator und der Betreiber.

Der Hersteller ist verantwortlich für Entwicklung, Vertrieb und Pflege der Einrichtungen, die in der Automatisierungslösung eingesetzt werden. Der Integrator verantwortet das Design und die Inbetriebsetzung der Automatisierungslösung. Der Betreiber ist verantwortlich für den Betrieb und die Wartung der Automatisierungslösung und ihren Abbau am Ende des Lebenszyklus der Anlage. Diese Rollen können Dritte übernehmen, so wird z. B. die Wartung der Anlage oft von einem externen Dienstleister durchgeführt, obwohl sie vom Rollenkonzept der Norm her in der Verantwortung des Betreibers liegt.

Die Randbedingungen berücksichtigen

Unabhängig vom betrachteten Projekt sind die Entwicklung und die Herstellung der Komponenten einer Automatisierungslösung. Sie kommen in aller Regel in einer ganzen Gruppe von Anwendungen zum Einsatz; zum Beispiel sind Steuerungen eines bestimmten Typs die Basis mehrerer ganz unterschiedlicher Automatisierungslösungen verschiedener Betreiber – von Werkzeugmaschinen bis hin zu sehr komplexen Systemen z. B. der Öl- und Gas-Industrie. Die Aktivitäten des Integrators und des Betreibers sind dagegen immer in Bezug auf die Umgebung und die Randbedingungen eines Automatisierungsprojekts zu sehen.

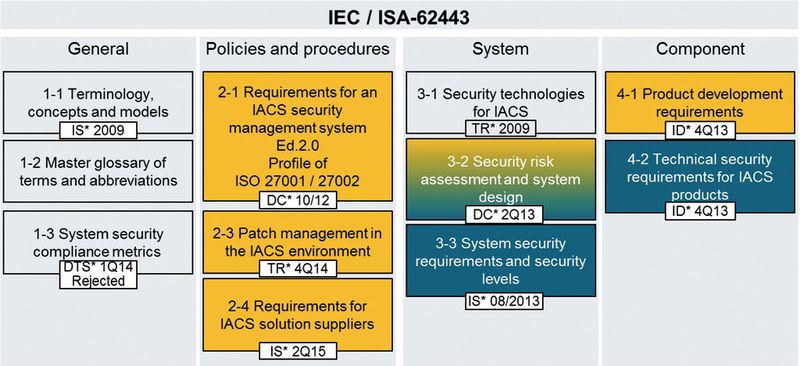

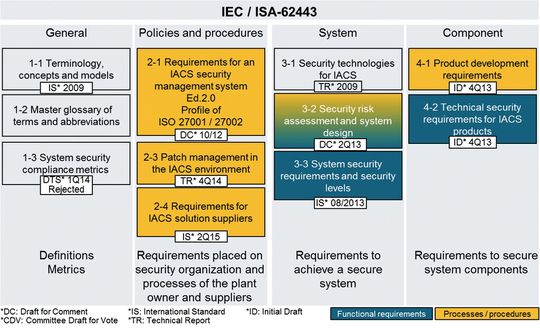

Die Norm IEC 62443 hat vier Abschnitte, die jeweils mehrere Dokumente enthalten. Der erste Abschnitt beschreibt allgemeine Konzepte, Terminologien und Methoden.

Der zweite Abschnitt spezifiziert organisatorische Maßnahmen. Er ist vorwiegend für Organisationen relevant, die Betrieb und Wartung der Automatisierungslösung verantworten und für die Integration der Produkte in Automatisierungslösungen zuständig sind. Abschnitt zwei enthält auch Empfehlungen für das Patch Management.

Aktuelle Schutztechniken

Der Abschnitt drei ist vorwiegend technischer Natur. Auf der einen Seite werden für Hersteller von Automatisierungs- und Leitsystemen die funktionalen Anforderungen der Norm aus Sicht der IT-Sicherheit genannt. Ein Dokument dieses Abschnitts beschreibt die Methoden und Mittel, um eine Systemarchitektur in Zellen und Kommunikationskanälen zu strukturieren, sog. „Zones“ und „Conduits“. Dieser Abschnitt enthält auch einen technischen Bericht über aktuelle Schutztechniken gegen Cyberangriffe.

Der vierte Abschnitt betrifft die Lieferanten von Leitsystemkomponenten. Hier sind z. B. die funktionalen Anforderungen an Steuerungen oder Netzwerkkomponenten spezifiziert. Ein weiteres Dokument dieses Abschnitts behandelt Security-Anforderungen zur Produktentwicklung, damit zukünftige Komponenten von vornherein robust sind gegen Cyber-Bedrohungen.

Noch nicht verabschiedet, aber doch anwendbar

Obwohl die Norm in ihrer Gesamtheit noch nicht verabschiedet ist, kann sie schon heute angewendet werden. Die Inhalte der wesentlichen Dokumente sind ausreichend stabil, um für den Schutz der industriellen Anlagen genutzt zu werden:

- IEC 63443-3-3, System Security Requirements and Security Levels. Spezifiziert die funktionalen Anforderungen an die Leitsysteme. Das Dokument wurde in 2013 als internationale Norm veröffentlicht.

- IEC 62443-2-4, Requirements for IACS solution suppliers. Spezifiziert die organisatorischen Anforderungen an die Prozesse des Integrators und an die Wartungsprozesse. Die Veröffentlichung als internationale Norm ist für die erste Hälfte 2015 geplant.

- IEC 62443-2-1, Requirements for an IACS security management system. Spezifiziert die organisatorischen Maßnahmen des Betreibers. Das aktuelle Dokument ist ein Profil der Norm ISO 27001 / 27002, die weitgehend im Office-Bereich angewendet wird. Die Veröffentlichung wird für 2015 erwartet.

* Dr. Pierre Kobes ist Product und Solution Officer, Standards and Regulations bei Siemens.

(ID:43214753)

:quality(80)/p7i.vogel.de/wcms/b8/20/b8203d9f2b6f6e61bff6c3fda15042d3/0128235802v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/90/79901d8c1934b11223a53cb900b1aa85/das-20building-2092-20bei-20der-20microsoft-zentrale-20in-20redmond-20--20quelle-20coolcaesar-20via-20wikimedia-20commons-5184x2915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/92/3192d2bddbdb052afd8904128dd7aec1/0123884994v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/42/b04293b683f177fa6c781c1e00e1770f/0122968330v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/da/34/da343cfac1c945d425a8c650abd7c448/0131414071v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/d7/bad734452b1b8360591396b49da37b72/0130644400v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/53/cc53ebfd9f45b28eb918a8098b63846b/0127825678v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/ea/acea3ca6c15e0bd261c8bde5d3fe7bfb/0127825678v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/56/9b/569b4da4d1f2e4ce6f41918f86d00c04/0131738385v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/c1/d9c121f0680f16e547502038f5c26481/0130027942v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/3d/753d0fa44b344d363e25c91dc0752635/0129134302v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/89/2e8965af7611ed0c0db93bdb9f973cbb/0131759111v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/c9/41c91ed48343a6014ddcd2aaa9029248/0130954766v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/15/bd15e3adf9e8d2e15c1485d809078729/0131621839v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1d/ea/1dea86e657671ad19623463dbb0c72e3/0131579078v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/38/41/384121ebf647b1fc2149044fe5857c51/0131567723v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/f5/47f5a305c48bfcaf3daae7e6b7478a0f/0131065910v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/23/2323167fce16d7a31011ac17a97933c9/0129855253v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/0e/f30ed4c0e762a250c39013170f3d154a/0131041847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/e9/d2e9736dbd5b904cb34192c7b350e1d5/0131669814v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/8a/09/8a094e681c2f4b9aefbeb7bd2732af4a/0131173224v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/b2/2eb2a82d215c72f59c1fde532c092e87/0131010297v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/a7/44a7069736629cbbfa41b74af865ec67/0130322397v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/8c/718c0df3cae4339bb3ea0b799b53e1cd/0131015301v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/21/b12113e8d5357060593e78ad3e396773/0130960706v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9f/9d/9f9d8357928662c1173bad86e63f0fb0/0126749087v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/b9/27b9cfbb678630047f85e1adc55f7df7/0114455762.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/96/4d9621a180cfee96ba85d2da83163461/0105948132.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/05/3405327567eb345e9c0c326a590cd9ae/0105886699.jpeg)

:quality(80)/p7i.vogel.de/wcms/22/89/22896600c7f19a5813fa824ee8207dd4/0122524970v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/cf/e7cf5a22f39eddc3235f047c566b747e/0122159010v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/c4/43c4067994de48347a260c6191e88528/0103046501v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/a1/74a1fcd5d60af69422390e97fbf77dcd/0109296819.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/f6/66f673630a98a/logo-mc-rgb-300x300.png)

:fill(fff,0)/p7i.vogel.de/companies/66/1c/661cd4860acd6/emlix-logo-300x210mm-150dpi-rgb.png)

:quality(80)/p7i.vogel.de/wcms/38/1c/381c2f32b68b3223e7dce7348341c8da/0126068287v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/d7/bad734452b1b8360591396b49da37b72/0130644400v1.jpeg)