Qualitätssicherung Wie verwundbar sind Sie? Lücken im Code effektiv ermitteln

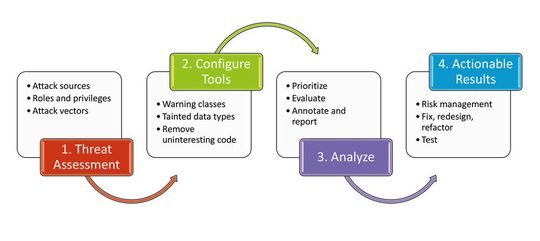

Dieser Artikel beschreibt eine Methode, wie man Schwachstellen in der Software verstehen und die statische Analyse als Teil eines kontinuierlichen Verbesserungsprozesses nutzen kann.

Anbieter zum Thema

Die Wahrscheinlichkeit dafür, dass ein Gerät Opfer einer Cyber-Attacke wird, hängt von den potenziellen Auswirkungen einer Attacke ebenso ab, wie davon, ob ein solcher Angriff möglich ist. Also nimmt man eine Beurteilung der Bedrohungslage vor, um ein Bedrohungsmodell zu erstellen und die Angriffsoberfläche zu ermitteln. Zu betrachten sind hierfür die Motivationen und Absichten potenzieller Angriffe ebenso wie die Wege, über die sie das System angreifen, und die Wahrscheinlichkeit für erfolgreiche Attacken:

- Angriffsquellen und Motivationen: Kennt man die Quellen von Angriffen und ihre Motivationen, lässt sich leichter verstehen, welche Ziele eine Attacke haben kann, und ob ein Angriff einer solchen Gruppe erfolgreich sein könnte.

- Rollen und Privilegien autorisierter Nutzer: Die Identifikation von Benutzern und ihren Zugriffsrechten ist entscheidend für die Durchsetzung des elementaren Least-Privilege-Prinzips. Die Beschränkung der Zugriffsberechtigungen der betrieblichen Nutzer mit dem Ziel, gefährliches Verhalten zu unterbinden, hindert Insider und Angreifer am Zugang zu mehr, als ihnen gemäß ihren Zugriffsberechtigungen zusteht.

- Identifikation potenzieller Angriffsvektoren: Meist sind es Netzwerkverbindungen und andere I/O-Ressourcen, die Angreifern den Zugang eröffnen. In einigen Fällen kann der Angriffsvektor intern von einem lokalen Zugang zur Benutzeroberfläche oder einem lokalen Netzwerk ausgehen, während in anderen Situationen sogar der Zugriff per WAN oder Internet möglich ist.

- Beurteilung der Schwierigkeit eines Angriffs: Aus der Verlustabschätzung lässt sich ersehen, welche Dienste und Funktionen von einer Attacke am meisten beeinträchtigt würden. Die relative Schwierigkeit dieser Angriffe muss auf der Grundlage der Angreifer und ihres Angriffsvektors beurteilt werden.

- Zuweisung einer Bedrohungsmetrik: Jeden Angriff vorherzusehen, ist unmöglich. Ineffizient ist auch der Versuch, sich gegen jeden möglichen Angriff zu wappnen. Attacken von außerhalb des zu verteidigenden Netzwerksegments, die große Auswirkungen und einen geringen Schwierigkeitsgrad haben, wird eine hohe Bedrohungsmetrik zugewiesen. Jede Kombination aus Quelle und Motivation, Angriffsvektor und Schwierigkeitsgrad des Angriffs muss eine Bewertungsziffer erhalten.

Tools für die statische Analyse richtig konfigurieren

Fortschrittliche statische Analysetools bringen in ihrer Grundausstattung eine ganze Reihe von Warn- und Fehlermeldungen mit. Damit werden zwar die entscheidendsten und sinnvollsten Qualitäts- und Security-Defekte abgedeckt, doch handelt es sich dabei nicht unbedingt immer um diejenigen Defekte, die für den Einzelfall relevant sind. Bei der Durchführung frühzeitiger Security-Audits kommt es vielmehr auf das Eingrenzen der Analyse an, damit sich der Umfang der auszuwertenden Fehler- und Warnmeldungen auf ein sinnvolles Maß reduziert.

Dies geschieht durch Anpassung der folgenden Parameter:

- Warnungsklassen: Bei den meisten statischen Analysetools lassen sich Checker und Warnungen einzeln ein- und ausschalten. Da die Voreinstellungen für ein Security-Audit möglicherweise nicht ideal sind, empfiehlt sich, die wichtigsten Fehlerklassen zu aktivieren, die weniger essenziellen Klassen dagegen zu beschränken.

- Tainted-Data-Typen: Nicht alle Datenquellen sind potenzielle Angriffsvektoren oder in allen Systemen vorhanden. Zum Beispiel sind Netzwerk-Datenquellen bei vernetzten Geräten die Regel, während es Anwender- oder Dateieingaben nicht sind. Wichtig sind hier die Bedrohungsanalyse und die Angriffsoberfläche aus dem vorigen Schritt. Durch Beschneiden der analysierten Quellen reduziert man die Zahl der Falsch-Positivmeldungen und der Reports.

- Uninteressanter Code: Subsysteme lassen sich so einschränken, dass unerwünschter Code aus der Analyse herausgehalten wird. Da die Tools die Intention der Software nicht verstehen, lässt sich durch manuelles Beschneiden des Codes die Analyse gezielt auf die wichtigen Abschnitte des Systems richten.

- Abwägung zwischen Gründlichkeit und Zeitaufwand: Gelegentlich ist die Tiefe der Analyse einstellbar. Hier sollte für ein Security-Audit der höchstmögliche Wert gewählt werden. Es kommt darauf an, dass die Analyse so vollständig wie möglich ist, bevor hinsichtlich der aufgedeckten Schwachstellen Maßnahmen ergriffen werden.

Artikelfiles und Artikellinks

(ID:44602395)

:quality(80)/p7i.vogel.de/wcms/b8/20/b8203d9f2b6f6e61bff6c3fda15042d3/0128235802v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/90/79901d8c1934b11223a53cb900b1aa85/das-20building-2092-20bei-20der-20microsoft-zentrale-20in-20redmond-20--20quelle-20coolcaesar-20via-20wikimedia-20commons-5184x2915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/92/3192d2bddbdb052afd8904128dd7aec1/0123884994v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/42/b04293b683f177fa6c781c1e00e1770f/0122968330v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/d7/bad734452b1b8360591396b49da37b72/0130644400v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/53/cc53ebfd9f45b28eb918a8098b63846b/0127825678v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/ea/acea3ca6c15e0bd261c8bde5d3fe7bfb/0127825678v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/d9/93d9211463a0af86eff0b83c359cd880/0127528428v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/c1/d9c121f0680f16e547502038f5c26481/0130027942v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/3d/753d0fa44b344d363e25c91dc0752635/0129134302v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/9a/ef9a10566eaa807a8fdad9cbff80246f/0126533084v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/f5/47f5a305c48bfcaf3daae7e6b7478a0f/0131065910v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/a8/a9a87353e49fb7432ce35aef31d06ad6/0130134372v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/b2/1eb228a11ff793648167b84e30da4eb3/0129529708v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/df/0a/df0a16a8a74519cf7e4ae26b468a8326/0129511289v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/23/2323167fce16d7a31011ac17a97933c9/0129855253v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/e0/5fe00181ea62f890f53af36d03782612/0129630465v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6f/92/6f92cb791d67b866650a432e847ad8f2/0129693241v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/0e/f30ed4c0e762a250c39013170f3d154a/0131041847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/b2/2eb2a82d215c72f59c1fde532c092e87/0131010297v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/a7/44a7069736629cbbfa41b74af865ec67/0130322397v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/23/eb23785d23e0a13df6f6344f6d880bd0/0129487941v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/8c/718c0df3cae4339bb3ea0b799b53e1cd/0131015301v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/21/b12113e8d5357060593e78ad3e396773/0130960706v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0d/e8/0de88d8542d1b2b5deddf20789bccc2c/0130537290v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4c/f0/4cf066b46a5fcfc430a2454a5e82e801/0129279386v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9f/9d/9f9d8357928662c1173bad86e63f0fb0/0126749087v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/b9/27b9cfbb678630047f85e1adc55f7df7/0114455762.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/96/4d9621a180cfee96ba85d2da83163461/0105948132.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/05/3405327567eb345e9c0c326a590cd9ae/0105886699.jpeg)

:quality(80)/p7i.vogel.de/wcms/22/89/22896600c7f19a5813fa824ee8207dd4/0122524970v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/cf/e7cf5a22f39eddc3235f047c566b747e/0122159010v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/c4/43c4067994de48347a260c6191e88528/0103046501v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/a1/74a1fcd5d60af69422390e97fbf77dcd/0109296819.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/f6/66f673630a98a/logo-mc-rgb-300x300.png)

:fill(fff,0)/p7i.vogel.de/companies/66/1c/661cd4860acd6/emlix-logo-300x210mm-150dpi-rgb.png)

:fill(fff,0)/p7i.vogel.de/companies/63/8f/638f6ed06f4c8/parasoft-logo-2018.png)

:quality(80)/p7i.vogel.de/wcms/5d/27/5d2727079f858b4ed1a7d45f12a86b78/0125993291v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/3f/e1/3fe186707181f50892ae949fe1ad96f8/0126664088v2.jpeg)