Feldbusse: Das Wie und Warum von Security-Maßnahmen

„Security by Design“ und „Defense in Depth“ sind empfohlene Sicherheitsmodelle, werden aber in der Praxis gerade bei Feldbussen oft vernachlässigt – obwohl aufgrund neuer Security-Standards vor allem bei eingebetteten Systemen die Security wichtiger ist denn je.

Anbieter zum Thema

Motivation

Normen der Funktionalen Sicherheit (Safety), wie die IEC 61508 als auch Normen des Angriffsschutzes (Security) wie die IEC 62443, fordern den Ansatz „Security by Design“. Häufig findet dann allerdings eine Ausklammerung der Komponentenlieferanten im Bereich der OT (Operational Technology) statt. Gleichzeitig wird der Versuch unternommen, Netzwerksicherheit durch Kapselung mithilfe von Firewalls zu erreichen [1]. Am Beispiel von Feldbussen soll aufgezeigt werden, dass alle Komponenten einer Industrieanlage einen Beitrag zur Gesamtsicherheit leisten können.

(Safety)-Feldbusse in der Anwendung

Feldbusse dienen der Vereinheitlichung von Infrastrukturen. Sie wurden eingeführt, um Parallelverdrahtung und analoge Signalübertragung zu ersetzen und Vorteile der digitalen Übertragung zu nutzen [2]. Aufgesetzte Protokolle wie PROFIsafe ermöglichen Sicherheitsfunktionen durch das Erkennen zufälliger Veränderungen am Datenstrom. Der Security-Aspekt wird an dieser Stelle bisher nur in Ausnahmefällen berücksichtigt [3] .

Ein Angreifer, der über einen Feldbus gezielt Schadcode in ein Unternehmensnetz bringen will, wird das verwendete Übertragungsprotokoll beachten, verwenden und missbrauchen. Ohne Security-Maßnahmen können die Empfänger in diesem Fall nur von einem legitimen Sender ausgehen, da keine Möglichkeit besteht, den Angriff als solchen zu erkennen.

Ziel der Security

Das Ziel von Security bezieht sich immer auf andere Systemkomponenten, deren Funktionalität geschützt werden muss. Es werden die Anforderungen an die zu schützenden Komponenten eines Systems analysiert und unter dem Blickwinkel böswilliger Absicht auf Verwundbarkeiten untersucht. In der Folge können Maßnahmen getroffen werden, die diese Verwundbarkeiten „mindern“. Auf diese Weise können Lücken geschlossen oder Schwachstellen überbrückt werden.

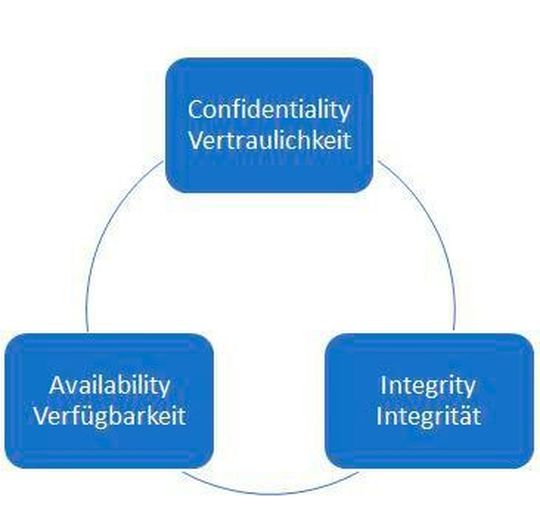

CIA-Triade

Abstrakte Schutzziele helfen es, in konkreten Situationen den Überblick über das System zu behalten. Sie helfen, getroffene Maßnahmen zu klassifizieren und strukturiert vorzugehen. Ein häufiges Beispiel ist die CIA-Triade [4].

Zu klassifizieren wären zum einen Assets [5], also materielle und immaterielle Werte, die bedroht sein können und schützenswert sind. Dies wären z. B. Produktionsdaten (genauer: die Vertraulichkeit von Produktionsdaten). Auch Schutzmaßnahmen wie Authentifizierungscodes zur Integritätssicherung von Daten können so eingeordnet werden, und auch Angriffe z. B. „Denial of Service“ durch falsche Dienstanfragen auf die Verfügbarkeit.

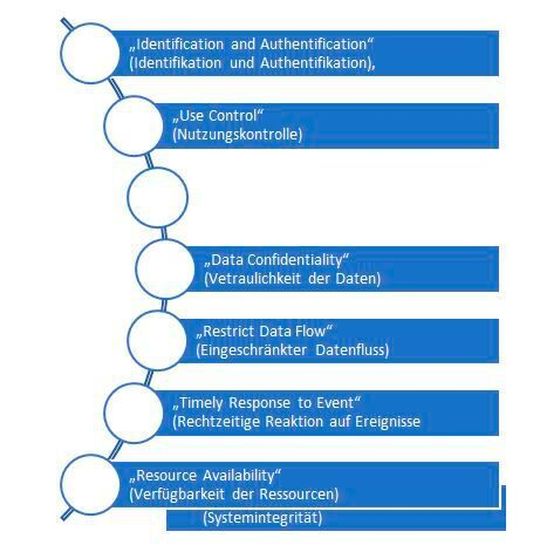

Foundational Requirements

Die DIN IEC 62443 [6] als Norm für System Security auf Industrie Netzwerken erweitert die drei sehr abstrakten Schutzziele der CIA-Triade, um für ein besseres Verständnis der Security-Anforderungen an IACS (Industrial Automation and Control Systems) zu sorgen. Von diesen sieben Foundational Requirements leitet diese Norm dann konkrete Sicherheitsanforderungen an die betrachteten Systeme ab.

Defense in Depth

Das Entwurfskonzept „Defense in Depth“, zu Deutsch „geschachtelte Verteidigung“, besteht aus zwei Mustern: Zum einen soll jedes Schutzziel auf jeder Ebene eines Systems möglichst unabhängig gesichert werden, zum anderen können Schwächen auf einer Ebene durch andere Ebenen aufgefangen werden.

Security auf Feldbussen

Im Fall von Feldbussen wird deutlich, wie diese von Normen [5] [7] geforderten Abstraktionen Realität werden:

Einerseits gibt es einen Teilbereich, der möglicherweise sinnvoll an die Vertrauensgrenze des Feldbussystems zur angeschlossenen IT-Infrastruktur delegiert werden kann: der Schutz der Vertraulichkeit. Beispielsweise in der Fertigung sollten alle an einem Werkstück beteiligten Akteure wissen, woran sie arbeiten und in welchem Kontext die Meldungen der Sensoren zu interpretieren sind. In Fällen, in denen der Schutz vertraulicher Informationen auf dem Feldbus für nötig befunden wird, gilt dies nicht, z. B. beim Prototypen-Schutz im Hinblick auf Industriespionage [8] .

Anderseits sollten Gefahren im Hinblick auf Verfügbarkeit und Integrität prinzipiell nicht ignoriert werden. Ein Angreifer, der Zugriff auf einen Feldbus in einer Fertigungsanlage oder in der Prozessindustrie hat, kann Schaden an einzelnen Produkten anrichten und möglicherweise auch Menschen, Maschinen und Umwelt gefährden. Aus diesem Grund sollten Datenströme auf dem Feldbus, zumindest teilweise, authentifiziert werden.

Authentizität

Authentizität bezeichnet zum einen den Schutz der Identität der Kommunikationsteilnehmer. Konkret bedeutet das: ein Adressat kann nicht unbemerkt durch einen anderen ersetzt werden. Zum anderen soll auch gesichert werden, dass der Adressat tatsächlich legitime Rechte besitzt. Im CIA-Paradigma soll also die Integrität der Adressierung geschützt werden. Für den Aktor auf dem Feldbus bedeutet dies zu prüfen, ob die Steuerbefehle tatsächlich von der SPS (Speicherprogrammierbare Steuerung) stammt, die befugt ist mit dem Aktor zu kommunizieren und nicht etwa ein Angreifer, der über das Netzwerk Zugang zum Feldbus erlangt hat.

Datenflussintegrität

Datenflussintegrität bezeichnet den Schutz der Integrität der übermittelten Daten, also die Absicherung gegen illegitime Veränderung der Daten. Möglicherweise könnte ein Angreifer nämlich die Botschaft eines legitimen Absenders ändern. Ein funktional sicheres Protokoll würde grundsätzlich eine Integritätsprüfung vornehmen, da aber diese zyklische Redundanzprüfung (CRC) für den Angreifer transparent und vorhersagbar ist, kann dieser auch die Prüfsumme fälschen. In diesem Fall ist Funktionale Sicherheit nicht gewährleistet.

Auswahl von Security – Maßnahmen

Um diese konkreten Schutzziele umzusetzen werden kryptographische Maßnahmen [9] [10] ergriffen. Diese Maßnahmen müssen auf das konkrete Szenario abgestimmt werden: Im Bereich IIoT (Industrial Internet of Things) begrenzen die Leistungsfähigkeit der Prozessoren in den Endgeräten und die verfügbare Bandbreite die Auswahl der verwendbaren Methoden. Am unteren Ende für 8 Bit Microcontroller [11], können einfache Heartbeat-Protokolle [12] mit kryptographischen Funktionen aufgewertet werden, um ein Mindestmaß an Schutz durch Authentifizierung zu erreichen. Am anderen Ende der Skala kann mit TLS [11] [13] dieselbe Sicherheit wie beim Online-Banking erreicht werden.

Erfüllung von Security Objectives – Security by Design

Das Ziel von Maßnahmen ist es, dem System zu ermöglichen, die Sicherheitsanforderungen zu erfüllen. Hierzu müssen die entsprechenden Angriffsflächen erkannt, auf Schwachstellen analysiert und im Anschluss die identifizierten Probleme gelöst werden. Verglichen mit Desktop-Systemen ist die Komplexität der verwendeten Hard- und Software von eingebetteten Systemen üblicherweise niedrig. Wird in diesem Fall die Sicherheit nicht beachtet, existiert eine Angriffsfläche im Kern eines Unternehmens, von dem aus die gesamte IT und Fabrikation angreifbar sein kann. Eine niedrige Komplexität bietet Chancen: die Härtung der Komponenten zum Schutz vor Angriffen ist mit deutlich weniger Ressourcenaufwand zu erreichen als bei komplexen Office-IT-Systemen.

Fazit

Reagieren Feldbusgeräte ausschließlich auf gesicherte und authentifizierte Kommunikation, wird es deutlich schwieriger, diesen Bereich eines Netzwerkes anzugreifen. Durch konsequente Härtung der Einzelkomponenten in einem System kann so ein Angriff bereits im Vorfeld verhindert werden.

Der Autor

* Max Perner ist bei der infoteam Software AG als Mitglied des Competence Center Safety & Security verantwortlich für das Mergen des Application Security Management Process (nach ISO 27034 und IEC 62443) und des infoteam Functional Safety Management Process.

Literaturverzeichnis

[1] C. Romeo, „www.iot-inc.com,“ 2017. [Online]. Available: https://www.iot-inc.com/the-s-in-iot-stands-for-security-article/.

[2] Wikipedia, „Feldbus,“ 2018. [Online]. Available: https://de.wikipedia.org/w/index.php?title=Feldbus&oldid=179337515.

[3] IEC 61508-1:2010 Functional safety of electrical/electronic/programmable electronic safety-related systems - Part 1: General requirements, Geneva: IEC, 2010, pp. IEC 61508-1-1 7.5.2.2.

[4] S.-P. Oriyano, CEHTM v9 Certified Ethical Hacker Version 9 Study Guide, Indianapolis: Wiley, 2016.

[5] IEC/TS 62443-1-1:2009-07: Industrial communication networks – Network and system security – Part 1-1: Terminology, concepts and models, Geneva: IEC, 2009.

[6] IEC DIN EN 62443-4-2:2017-10;VDE 0802-4-2:2017-10 - Entwurf Industrielle Kommunikationsnetze - IT-Sicherheit für industrielle Automatisierungssysteme - Teil 4-2: Anforderungen an Komponenten industrieller Automatisierungssysteme, Berlin: Beuth Verlag, 2017.

[7] K. Wallace, „Common Criteria and Protection Profiles,“ 2003. [Online]. Available: https://www.sans.org/reading-room/whitepapers/standards/common-criteria-protection-profiles-evaluate-information-1078 p.8. [Zugriff am 23 08 2018].

[8] C. . Sydow, „BND-Affäre: NSA spähte noch 2013 deutsche Firmen aus,“ , . [Online]. Available: http://www.spiegel.de/politik/deutschland/bnd-affaere-nsa-spaehte-noch-2013-deutsche-firmen-aus-a-1032049.html. [Zugriff am 5 9 2018].

[9] B. Schneier, Applied Cryptography, 20th Anniversary Edition, Wiley, 2015.

[10] J. Schwenk, Sicherheit und Kryptographie im Internet Theorie und Praxis, Wiesbaden: Springer, 2014.

[11] M. Welschenbach, Kryptographie in C und C++, Berlin: Xpert.press, 2001.

[12] O. Pfeiffer, „Scalable CAN security for CAN, CANopen and other protocols in CAN in Automation, iCC 2017,“ [Online]. Available: https://www.can-cia.org/fileadmin/resources/documents/conferences/2017_pfeiffer.pdf. [Zugriff am 03 11 2017].

[13] R. u. a. Bless, Sichere Netzwerkkommunikation. Grundlagen, Protokolle und Architekturen, Berlin: Springer, 2005.

(ID:45769074)

:quality(80)/p7i.vogel.de/wcms/b8/20/b8203d9f2b6f6e61bff6c3fda15042d3/0128235802v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/90/79901d8c1934b11223a53cb900b1aa85/das-20building-2092-20bei-20der-20microsoft-zentrale-20in-20redmond-20--20quelle-20coolcaesar-20via-20wikimedia-20commons-5184x2915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/92/3192d2bddbdb052afd8904128dd7aec1/0123884994v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/42/b04293b683f177fa6c781c1e00e1770f/0122968330v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/d7/bad734452b1b8360591396b49da37b72/0130644400v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/53/cc53ebfd9f45b28eb918a8098b63846b/0127825678v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/ea/acea3ca6c15e0bd261c8bde5d3fe7bfb/0127825678v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/d9/93d9211463a0af86eff0b83c359cd880/0127528428v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/c1/d9c121f0680f16e547502038f5c26481/0130027942v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/3d/753d0fa44b344d363e25c91dc0752635/0129134302v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/9a/ef9a10566eaa807a8fdad9cbff80246f/0126533084v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/f5/47f5a305c48bfcaf3daae7e6b7478a0f/0131065910v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/a8/a9a87353e49fb7432ce35aef31d06ad6/0130134372v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/b2/1eb228a11ff793648167b84e30da4eb3/0129529708v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/df/0a/df0a16a8a74519cf7e4ae26b468a8326/0129511289v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/23/2323167fce16d7a31011ac17a97933c9/0129855253v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/e0/5fe00181ea62f890f53af36d03782612/0129630465v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6f/92/6f92cb791d67b866650a432e847ad8f2/0129693241v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/0e/f30ed4c0e762a250c39013170f3d154a/0131041847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/b2/2eb2a82d215c72f59c1fde532c092e87/0131010297v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/a7/44a7069736629cbbfa41b74af865ec67/0130322397v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/23/eb23785d23e0a13df6f6344f6d880bd0/0129487941v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/8c/718c0df3cae4339bb3ea0b799b53e1cd/0131015301v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/21/b12113e8d5357060593e78ad3e396773/0130960706v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0d/e8/0de88d8542d1b2b5deddf20789bccc2c/0130537290v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4c/f0/4cf066b46a5fcfc430a2454a5e82e801/0129279386v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9f/9d/9f9d8357928662c1173bad86e63f0fb0/0126749087v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/b9/27b9cfbb678630047f85e1adc55f7df7/0114455762.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/96/4d9621a180cfee96ba85d2da83163461/0105948132.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/05/3405327567eb345e9c0c326a590cd9ae/0105886699.jpeg)

:quality(80)/p7i.vogel.de/wcms/22/89/22896600c7f19a5813fa824ee8207dd4/0122524970v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/cf/e7cf5a22f39eddc3235f047c566b747e/0122159010v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/c4/43c4067994de48347a260c6191e88528/0103046501v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/a1/74a1fcd5d60af69422390e97fbf77dcd/0109296819.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/f6/66f673630a98a/logo-mc-rgb-300x300.png)

:fill(fff,0)/p7i.vogel.de/companies/66/1c/661cd4860acd6/emlix-logo-300x210mm-150dpi-rgb.png)

:quality(80)/p7i.vogel.de/wcms/5e/c6/5ec6b6733a2a13f34218cca0ddfdb987/0128044780v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/9f/449f53a653a67605236ee82e4e7f32a5/0128840399v1.jpeg)