Cybersecurity trübt die rosige Zukunft der Smart Grids

Smart Grids versprechen, ein zukunftsträchtiger Markt zu werden. Damit diese Zukunft aber auch stattfinden kann, muss das Thema Cybersecurity viel stärker Beachtung finden.

Anbieter zum Thema

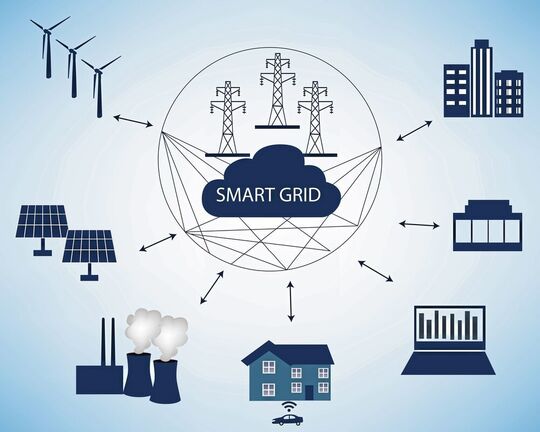

Das Thema Cybersecurity liegt wie eine dunkle Wolke über den Bestrebungen, das bestehende Elektrizitätsversorgungsnetz zu modernisieren und einen intelligenten „Smart Grid“ zu machen, das den Energieversorgungs-Unternehmen (EVUs) und ihren Kunden bessere Möglichkeiten beschert, den Energieverbrauch zu überwachen, zu steuern und vorherzusagen.

Allgemein anerkannt ist die Notwendigkeit einer geschützten Architektur auf der Unternehmensebene, um potenziell verheerende Stromausfälle zu verhindern. Gern übersehen wird die wichtige Rolle, die sicher codierte Geräte in diesem Szenario spielen.

Ein längerer Stromausfall kann einschneidende Konsequenzen haben. Am Samstag, den 4. 11. 2006 hatten mehr als 15 Millionen Kunden der UCTE (Union for the Co-ordination of Transmission of Electricity) etwa zwei Stunden lang keinen Zugang zu Elektrizität. Der europäische Kontinent geriet dabei in völlige Unordnung: Dutzende von Menschen blieben in Aufzügen stecken, zahlreiche Züge blieben stehen und Notdienste hatten es mit unzähligen Anrufen zu tun.

Natur- und betriebsbedingte Ausfälle dieser Art lassen sich durch Verbesserungen an der Planung, den Abläufen und der Infrastruktur in gewissem Umfang abmildern. Mit der Einführung des Smart Grid allerdings wird der Fokus verlagert. Es geht nicht mehr darum, die Welt vor den Tücken des Stromnetzes zu schützen, sondern es muss umgekehrt das Netz vor den Feindseligkeiten der Welt bewahrt werden.

Das Smart Grid als Schönwetter-Szenario

Schon lange nutzen EVUs unterschiedliche Stromtarife als Anreiz für die Konsumenten, Geräte vermehrt in Schwachlast-Zeiten zu nutzen. Anstatt aber die Steuerung einer einfachen Zeitschaltuhr zu überlassen, könnte eine Waschmaschine mit der Fähigkeit zur Überwachung eines Smart Grid selbst „entscheiden“, wann der richtige Zeitpunkt zum Starten eines Waschgangs gekommen ist.

Extrapoliert man dieses Prinzip des „intelligenten Geräts mit Überwachungsfunktion“ auf industrielle Anlagen und berücksichtigt auch betriebliche und energiebezogene Maßnahmen wie etwa Smart Meter, erneuerbare Energiequellen und Netz-Sensoren, so zeigt sich, weshalb Prognosen des GAD-Projekts in Spanien für einen typischen Energieverbraucher von potenziellen Einsparungen von 15 % ausgehen. Überdies haben die EVUs Gelegenheit, die Spitzen und Senken des Energieverbrauchs zu glätten, sich auf der Basis von Echtzeit-Informationen auf den Bedarf einzustellen und rasch auf Änderungen zu reagieren.

Das Ergebnis ist ein intelligentes, umweltfreundliches, effizientes und kosteneffektives Energieversorgungsnetz, von dem alle Beteiligten profitieren.

Cybersecurity als dunkle Wolke am Horizont

Wie wichtig Vorsichtsmaßnahmen sind, wird an einem Angriff auf das ukrainische Stromnetz im Jahr 2015 deutlich. Hacker konnten damals IT-Systeme unter ihre Kontrolle bringen und die Stromversorgung unterbrechen. In einem Smart Grid finden potenzielle Angreifer weit mehr Angriffsvektoren vor, woraus neue Möglichkeiten resultieren, Stromausfälle zu provozieren.

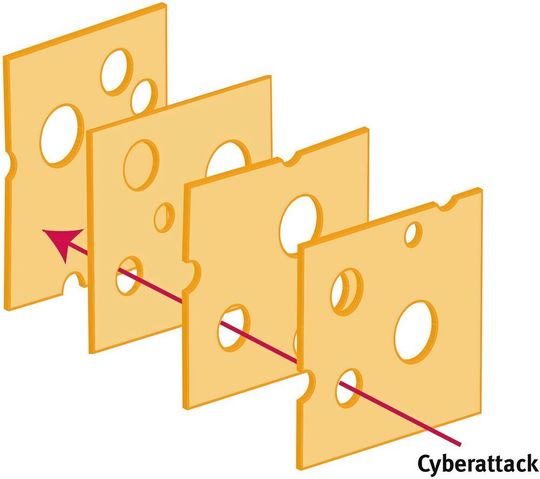

Fundierte Abwehr nach dem „Schweizer-Käse-Prinzip“

Um deutlich zu machen, wie sich das Smart Grid am besten verteidigen lässt, eignet sich eine Analogie aus der klinischen Praxis. Dort sorgt man mit mehreren Ebenen prozeduraler Checks dafür, dass eine Katastrophe nur dann auftreten kann, wenn mehrere Maßnahmen zugleich versagen. Dieses fundierte Abwehrkonzept nach dem „Schweizer-Käse-Prinzip“ ist auch im Cybersecurity-Bereich sinnvoll. Überwindet ein Aggressor eine Verteidigungslinie, stellen sich ihm die anderen in den Weg.

Viele Techniken, wie etwa gesicherte Netzwerk-Architekturen, Daten-Verschlüsselung, sichere Middleware und die Unterteilung in separate Bereiche können zur Verteidigung eines Smart Grid beitragen. Besonders wichtig ist die Überwachung intelligenter Geräte, da es hier um die Erzeugung kritischer Daten und den Zugriff darauf geht.

Das Verhältnis vom Internet der Dinge zur Cybersecurity

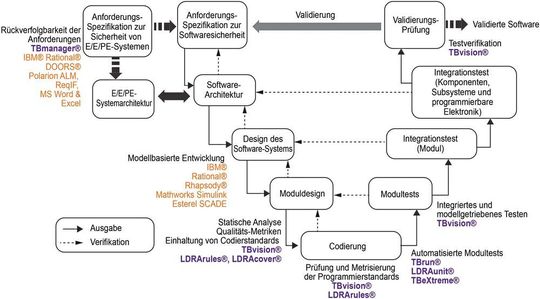

Traditionell ging man eher reagierend an die sichere Softwareentwicklung heran. Software wurde also zunächst entwickelt, bevor man mit Penetration-, Fuzz- und Funktionstests etwaige Schwachstellen aufdeckte und anschließend reparierte.

Besser wäre dagegen ein Functional-Safety-Entwicklungsprozess, wie er in der Norm IEC 61508 beschrieben ist. Die Norm schafft einen einheitlichen Rahmen zur Entwicklung von Software, bei der Qualität, Risiko und Softwaresicherheit während des gesamten Softwareentwicklungs-Lebenszyklus berücksichtigt werden. Mit Best Practices wird eine rückverfolgbare Sammlung von Artefakten angelegt.

Funktional sichere und „cyber-sichere“ Codeentwicklung

Die bewährte Vorgehensweise bei der Entwicklung von Software, die funktional sicher und „cybersecure“ ist, erfordert die Definition entsprechender Anforderungen. Mit bidirektionaler Rückverfolgbarkeit und struktureller Abdeckungs-Analyse wird sichergestellt, dass die Anforderungen umfassend und exklusiv umgesetzt wurden.

Modultests können ebenso bei Security-kritischem Code angewandt werden. Sie belegen, dass die Verteidigungsmaßnahmen effektiv sind und dass bei der Verwendung von Grenzwerten keine Schwachstellen ausgenutzt werden können.

Codierstandards beschränken die Nutzung der gewählten Programmiersprache auf eine Teilmenge, die „safe“ oder „secure“ ist. In der Praxis ist Code, der funktional sicher geschrieben wurde, aber auch „secure“, da die gleichen Fehler bei der Anwendung einer Programmiersprache häufig Anlass sowohl für Safety- als auch für Security-Bedenken geben.

Fazit: Schutz auf mehreren Ebenen wird unverzichtbar

Ein Smart Grid wird niemals absolut unangreifbar sein. Soll es gemäß dem bestehenden Risiko geschützt werden, bedarf es mehrerer Sicherheits-Ebenen, damit beim Ausfall der einen Ebene die anderen einspringen können. Die Überwachung intelligenter Geräte verdient besondere Aufmerksamkeit, weil diese den Zugriff auf Daten ermöglichen, die entscheidend für den Betrieb des Smart Grid sind. Das strukturierte Entwicklungskonzept einer Functional-Safety-Norm wie z.B. IEC 61508 kann das ideale Gerüst für ein proaktives Konzept zur Entwicklung einer sicheren Applikation sein.

Ein solcher Entwicklungsprozess generiert einen strukturierten Bestand an Artefakten, die eine ideale Referenz darstellen, sollte es im Feld zu einer Sicherheitsverletzung kommen. Angesichts der Dynamik des Wettstreits zwischen Hackern und Lösungsanbietern kann das Optimieren der Reaktionszeiten auf solche Sicherheitsverletzungen potenziell Leben retten.

* Mark Pitchford ist Technical Specialist bei LDRA.

(ID:46305536)

:quality(80)/p7i.vogel.de/wcms/b8/20/b8203d9f2b6f6e61bff6c3fda15042d3/0128235802v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/90/79901d8c1934b11223a53cb900b1aa85/das-20building-2092-20bei-20der-20microsoft-zentrale-20in-20redmond-20--20quelle-20coolcaesar-20via-20wikimedia-20commons-5184x2915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/92/3192d2bddbdb052afd8904128dd7aec1/0123884994v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/42/b04293b683f177fa6c781c1e00e1770f/0122968330v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/d7/bad734452b1b8360591396b49da37b72/0130644400v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/53/cc53ebfd9f45b28eb918a8098b63846b/0127825678v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/ea/acea3ca6c15e0bd261c8bde5d3fe7bfb/0127825678v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/d9/93d9211463a0af86eff0b83c359cd880/0127528428v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/c1/d9c121f0680f16e547502038f5c26481/0130027942v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/3d/753d0fa44b344d363e25c91dc0752635/0129134302v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/9a/ef9a10566eaa807a8fdad9cbff80246f/0126533084v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/f5/47f5a305c48bfcaf3daae7e6b7478a0f/0131065910v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/a8/a9a87353e49fb7432ce35aef31d06ad6/0130134372v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/b2/1eb228a11ff793648167b84e30da4eb3/0129529708v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/df/0a/df0a16a8a74519cf7e4ae26b468a8326/0129511289v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/23/2323167fce16d7a31011ac17a97933c9/0129855253v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/e0/5fe00181ea62f890f53af36d03782612/0129630465v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6f/92/6f92cb791d67b866650a432e847ad8f2/0129693241v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/0e/f30ed4c0e762a250c39013170f3d154a/0131041847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/b2/2eb2a82d215c72f59c1fde532c092e87/0131010297v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/a7/44a7069736629cbbfa41b74af865ec67/0130322397v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/23/eb23785d23e0a13df6f6344f6d880bd0/0129487941v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/8c/718c0df3cae4339bb3ea0b799b53e1cd/0131015301v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/21/b12113e8d5357060593e78ad3e396773/0130960706v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0d/e8/0de88d8542d1b2b5deddf20789bccc2c/0130537290v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4c/f0/4cf066b46a5fcfc430a2454a5e82e801/0129279386v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9f/9d/9f9d8357928662c1173bad86e63f0fb0/0126749087v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/b9/27b9cfbb678630047f85e1adc55f7df7/0114455762.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/96/4d9621a180cfee96ba85d2da83163461/0105948132.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/05/3405327567eb345e9c0c326a590cd9ae/0105886699.jpeg)

:quality(80)/p7i.vogel.de/wcms/22/89/22896600c7f19a5813fa824ee8207dd4/0122524970v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/cf/e7cf5a22f39eddc3235f047c566b747e/0122159010v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/c4/43c4067994de48347a260c6191e88528/0103046501v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/a1/74a1fcd5d60af69422390e97fbf77dcd/0109296819.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/f6/66f673630a98a/logo-mc-rgb-300x300.png)

:fill(fff,0)/p7i.vogel.de/companies/66/1c/661cd4860acd6/emlix-logo-300x210mm-150dpi-rgb.png)

:fill(fff,0)/p7i.vogel.de/companies/5f/bf/5fbfdf326d5dd/rti-logo-color-200px.jpg)

:quality(80)/p7i.vogel.de/wcms/38/1c/381c2f32b68b3223e7dce7348341c8da/0126068287v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/53/cc53ebfd9f45b28eb918a8098b63846b/0127825678v1.jpeg)