Embedded Intrusion Detection Datensicherheit für Industrie 4.0 und Connected Car

Die Strategie bei der Entwicklung vernetzter Embedded-Applikationen sollte es sein, mit Eindringlingen zu rechnen und diese möglichst schnell zu erkennen. Spezielle Intrusion Detection Systeme können helfen, benötigen jedoch eine besondere Multicore-Controller-Architektur.

Anbieter zum Thema

Das vernetzte Fahrzeug wird von Politik und Industrie massiv vorangetrieben: Das Auto parkt per Touch auf dem Smartphone automatisch ein und zukünftig sollen Fahrzeug- und Fahrerdaten bei einem Unfall selbständig ins Internet übertragen werden. In der Industrie ist 4.0 die magische Zahl und das „Internet der Dinge“ ist in aller Munde. Allen Systemen ist gemeinsam, dass sie aus einer großen Zahl von Embedded Systemen aufgebaut sind, die untereinander und mit dem Internet immer enger vernetzt werden.

Das Problem dabei ist, dass Embedded Systeme eigentlich gar nicht darauf vorbereitet sind, in offenen Netzwerken zu arbeiten. Aus Platz- und Kostengründen sind sie meist stark optimiert und bieten wenig Spielraum für den Einbau von zusätzlichen Sicherheitsmechanismen.

Die Rechenleistung der eingesetzten Prozessoren ist um Größenordnungen von derjenigen entfernt, die heute in den Sicherheitsbereichen von Firmennetzwerken üblich ist. Standardsoftware ist daher nicht verwendbar. Also werden verstärkt Firewalls eingesetzt, die das lokale Netzwerk isolieren und schützen sollen.

Leider sind auch die Firewalls nicht für den Einsatz in Industrie und Automotive entwickelt worden und so ist es für Angreifer oft nicht schwer, in ein Embedded-Netz einzudringen. Sind sie dann einmal im Netzwerk, dann stehen nahezu alle Türen offen, da es nur wenig Verschlüsselung gibt und die nativen Protokolle dies ohnehin nicht unterstützen.

Die Strategie bei der Entwicklung von zukünftigen Automotive und Industrie 4.0 Applikationen sollte daher sein, mit Eindringlingen zu rechnen und diese möglichst schnell zu erkennen, um Schaden abwenden zu können. Intrusion Detection Systeme bieten hier das geeignete Instrumentarium.

Intrusion Detection & Prevention

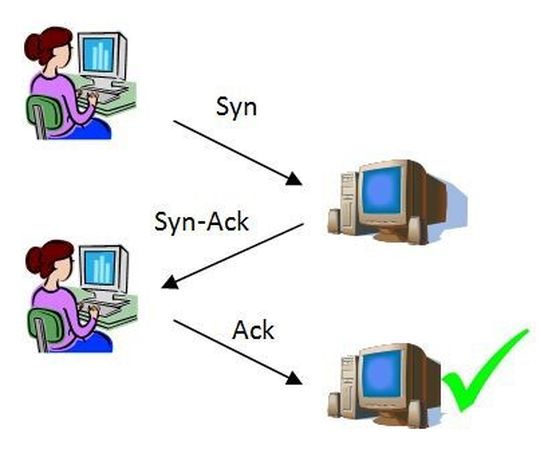

Netzwerk-basierte Intrusion Detection Systeme (IDS) sitzen hinter der Firewall und gehen ihrer Arbeit unsichtbar für alle Teilnehmer im internen Netzwerk nach. Auch ein Angreifer hat keine Möglichkeit ein IDS zu erkennen. Es besitzt keine Netzwerkadresse und kann daher nicht direkt angesprochen werden.

Seine Aufgabe ist es, jedes Datenpaket, das an einem Port reinkommt, am anderen Port wieder rauszuschicken. Unverändert, es sei denn, es handelt sich zusätzlich um ein Intrusion Prevention System, das auch aktiv in den Datenverkehr eingreifen kann.

Die Zeit, die ein Paket zum Durchlaufen des IDS benötigt, wird zur Analyse der Paketdaten verwendet. Dabei wird nach Anhaltspunkten gesucht, ob das Paket zum ganz normalen Datenverkehr gehört oder eventuell von einem Angreifer initiiert wurde. Falls ein Angriff vorliegt, muss ein Alarmsignal generiert werden, oder im Falle des IPS wird das Paket verändert oder ganz blockiert.

Um zu verstehen wie das funktioniert, muss zunächst geklärt werden, was einen Angriff eigentlich ausmacht.

(ID:43376079)

:quality(80)/p7i.vogel.de/wcms/b8/20/b8203d9f2b6f6e61bff6c3fda15042d3/0128235802v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/90/79901d8c1934b11223a53cb900b1aa85/das-20building-2092-20bei-20der-20microsoft-zentrale-20in-20redmond-20--20quelle-20coolcaesar-20via-20wikimedia-20commons-5184x2915v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/92/3192d2bddbdb052afd8904128dd7aec1/0123884994v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b0/42/b04293b683f177fa6c781c1e00e1770f/0122968330v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ba/d7/bad734452b1b8360591396b49da37b72/0130644400v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/53/cc53ebfd9f45b28eb918a8098b63846b/0127825678v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ac/ea/acea3ca6c15e0bd261c8bde5d3fe7bfb/0127825678v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/93/d9/93d9211463a0af86eff0b83c359cd880/0127528428v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d9/c1/d9c121f0680f16e547502038f5c26481/0130027942v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/3d/753d0fa44b344d363e25c91dc0752635/0129134302v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ef/9a/ef9a10566eaa807a8fdad9cbff80246f/0126533084v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/47/f5/47f5a305c48bfcaf3daae7e6b7478a0f/0131065910v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a9/a8/a9a87353e49fb7432ce35aef31d06ad6/0130134372v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1e/b2/1eb228a11ff793648167b84e30da4eb3/0129529708v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/df/0a/df0a16a8a74519cf7e4ae26b468a8326/0129511289v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/23/23/2323167fce16d7a31011ac17a97933c9/0129855253v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/e0/5fe00181ea62f890f53af36d03782612/0129630465v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6f/92/6f92cb791d67b866650a432e847ad8f2/0129693241v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/0e/f30ed4c0e762a250c39013170f3d154a/0131041847v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/b2/2eb2a82d215c72f59c1fde532c092e87/0131010297v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/44/a7/44a7069736629cbbfa41b74af865ec67/0130322397v4.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/23/eb23785d23e0a13df6f6344f6d880bd0/0129487941v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/8c/718c0df3cae4339bb3ea0b799b53e1cd/0131015301v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b1/21/b12113e8d5357060593e78ad3e396773/0130960706v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0d/e8/0de88d8542d1b2b5deddf20789bccc2c/0130537290v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4c/f0/4cf066b46a5fcfc430a2454a5e82e801/0129279386v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9f/9d/9f9d8357928662c1173bad86e63f0fb0/0126749087v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/b9/27b9cfbb678630047f85e1adc55f7df7/0114455762.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/96/4d9621a180cfee96ba85d2da83163461/0105948132.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/05/3405327567eb345e9c0c326a590cd9ae/0105886699.jpeg)

:quality(80)/p7i.vogel.de/wcms/22/89/22896600c7f19a5813fa824ee8207dd4/0122524970v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/cf/e7cf5a22f39eddc3235f047c566b747e/0122159010v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/c4/43c4067994de48347a260c6191e88528/0103046501v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/a1/74a1fcd5d60af69422390e97fbf77dcd/0109296819.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/66/f6/66f673630a98a/logo-mc-rgb-300x300.png)

:quality(80)/images.vogel.de/vogelonline/bdb/870800/870873/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/870800/870871/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/870800/870875/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/870800/870874/original.jpg)

:quality(80)/p7i.vogel.de/wcms/ba/d7/bad734452b1b8360591396b49da37b72/0130644400v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/56/a3/56a3c9077b8dfe8fbb34d3ecc1284cc1/0127608937v2.jpeg)